یکی از مشهورترین کاربردهای کامپیوترهای کوانتومی (quantum computers) از بین بردن سختی ریاضی (mathematical difficulty) است که زیربنای اکثر رمزنگاریهای در حال استفاده را تشکیل میدهد. از زمانی که گوگل دستیابی خود به برتری کوانتومی را اعلام کرده است، مقالات بسیاری در اینترنت منتشر شدهاند که بهطورکلی افول حوزه رمزنگاری در حال استفاده و بهویژه بیتکوین را پیشبینی میکنند. هدف ما از نوشتن این مقاله ارائه ایده ای کلی از ریسکهایی است که کامپیوترهای کوانتومی برای بیتکوین ایجاد میکنند.

در این مقاله از فکت کوینز توجه خود را به پاسخ دادن به پرسشهای زیر معطوف کردهایم:

- در صورت وجود کامپیوتر کوانتومی با اندازۀ مناسب، چه تعداد بیتکوین را میتوان سرقت کرد؟

- برای کاهش ریسک سرقت بیتکوین توسط مهاجم (adversary) با استفاده از کامپیوتر کوانتومی چه کارهایی میتوان انجام داد؟

- آیا بلاکچین بیتکوین به طور ذاتی در برابر حملات کنونی و آتی کوانتومی تابآور است؟

کامپیوترهای کوانتومی و رمزنگاری

تاکنون در باب این موضوع که کامپیوترهای کوانتومی چگونه برای رمزنگاریِ نامتقارنِ در حال استفاده تهدید بالقوه (existential threat) ایجاد میکند، مطالب بسیار زیادی نوشته شده است؛ بنابراین، در این مورد بحث مفصلی نخواهیم داشت و فقط جنبههای مرتبط با تحلیل این مقاله را توضیح خواهیم داد.

در رمزنگاری نامتقارن، جفت کلید عمومی – خصوصی به شیوهای ایجاد میشود که بین دو کلید یک رابطۀ ریاضی وجود دارد. کلید خصوصی، همانطور که از نامش پیداست، محرمانه نگه داشته میشود درحالیکه کلید عمومی در دسترس همۀ کاربران است. این امر به افراد امکان میدهد (با استفاده از کلید خصوصی خود) امضای دیجیتالی ایجاد کنند که تمام کاربران دارای کلید عمومی مطابق بتوانند آن را تأیید کنند. چنین طرحی در صنعت مالی برای اثبات اصالت و یکپارچگی تراکنشها بسیار رایج است.

امنیت رمزنگاری نامتقارن بر اساس یک اصل ریاضی به نام «تابع یکطرفه» است. این اصل حکم میکند که بهآسانی میتوان کلید عمومی را از کلید خصوصی استخراج کرد، اما برعکس آن امکانپذیر نیست. تمام الگوریتمهای مشهور (کلاسیک) استخراج کلید خصوصی از کلید عمومی، برای اجرای چنین محاسبهای به یک زمان نجومی نیاز داشته و بنابراین عملی نیستند. درهرحال، پیتر شور (Peter Shor) ریاضیدان در سال 1994 یک الگوریتم کوانتوم منتشر کرد که میتواند فرضیۀ امنیت الگوریتمهای کوانتومی رمزنگاری نامتقارن را بشکند. این بدان معناست که هر کسی با کامپیوتر کوانتومی با اندازۀ مناسب میتواند از این الگوریتم برای استخراج کلید خصوصی از کلید عمومی مطابق آن و در نتیجه، جعل هر امضای دیجیتال استفاده کند.

مطلب مفید:

تأثیر کامپیوترهای کوانتومی بر بیتکوین

برای آشنایی با تأثیر کامپیوترهای کوانتومی بر بیتکوین، مقاله را با خلاصهای در مورد نحوۀ عملکرد تراکنشهای بیتکوین شروع میکنیم. بیتکوین یک سیستم غیرمتمرکز برای انتقال ارزش است. برخلاف سیستم بانکداری که مسئولیت بانک فراهم کردن حساب بانکی برای مشتریان است، کاربر بیتکوین باید خودش آدرس (تصادفی) ایجاد کند. کامپیوتر کاربر با استفاده از یک رویۀ ساده، یک آدرس تصادفی بیتکوین (مربوط به کلید عمومی) و نیز یک آدرس محرمانه (کلید خصوصی) را محاسبه میکند که برای اجرای تراکنشها استفاده از این آدرس ضروری است.

انتقال بیتکوین از یک کیف پول به کیف دیگر تراکنش نام دارد. این تراکنش مانند انتقال پول از یک حساب بانکی به حساب دیگر است. در بیتکوین، فرستنده باید با ارائۀ امضای دیجیتال تراکنش خود را مجاز کند؛ این امضا نشان میدهد که فرستنده مالک آدرسی است که وجوه در آن ذخیره میشوند. به یاد داشته باشید که هر کس که یک کامپیوتر کوانتومی عملیاتی و کلید عمومی شما را داشته باشد میتواند این امضا را جعل کرده و در نتیجه، به بیتکوین های شما دسترسی داشته باشد.

در شبکۀ بیتکوین، در نهایت ماینرها تصمیم میگیرند که کدام تراکنشها در شبکه پذیرفته شوند. ماینرها در مسابقهای بر سر پردازش مجموعه تراکنش بعدی که در اصطلاح «بلوک» نام دارد، رقابت میکنند. ماینر پیروز در این رقابت اجازه دارد که بلوک بعدی را بسازد که پس از انجام دادن این کار کوینهای جدیدی به آنها اهدا میشود. بلوکهای بیتکوین در یک شیوۀ متوالی به هم مرتبط میشوند. این بلوکها رویهمرفته زنجیرهای از چند بلوک را تشکیل میدهند که بلاک چین نامیده میشود.

ماینر پیروز که بلوک جدیدی ایجاد میکند، اجازه دارد تا به تعداد دلخواه خود تراکنش در آن بگنجاند. سایر ماینرها موافقت خود را با ساختن روی بلوکهایی نشان میدهند که قبولشان دارند. در صورت وجود مخالفت، روی جدیدترین بلوک پذیرفته شده خواهند ساخت. به سخن دیگر، اگر ماینر مخربی بکوشد که بلوک نامعتبری ایجاد کند، ماینرهای صادق (honest miners) بلوک نامعتبر را نادیده گرفته و در عوض روی جدیدترین بلوک خواهند ساخت.

انواع آدرس

تراکنشهای بیتکوین امکان اجرای یک منطق سفارشی را فراهم میکنند که تراکنشهای مالی بیشماری از جمله اسکرو (escrow) و مالکیت مشترک را ممکن میسازد. درهرحال، در این مقاله مطالب خود را به پرداختهای شخص به شخص (person-to-person payments) ساده محدود میکنیم. این مورد را میتوان در دو گروه دستهبندی کرد که هر یک به طور متفاوتی تحتتأثیر یک کامپیوتر کوانتومی است.

نوع اول، یک کلید عمومی مستقیماً نقش آدرس گیرنده را ایفا میکند. تراکنش این آدرس، بنا به دلایلی روشن «پرداخت به کلید عمومی» (p2pk) خوانده میشود. در روزهای ابتدایی بیتکوین در سال 2009، این آدرس نوع غالب بود. بسیاری از کوینهای اصلی که خود ساتوشی ناکاموتو استخراج کرده است، هنوز در این آدرس ذخیره میشوند. یکی از مشکلات این آدرسها :

- نداشتن سازوکاری برای شناسایی اشتباه تایپی در آدرسهاست (برای مثال، آخرین رقم یک چک سام که در اعداد کارت اعتباری استفاده میشود).

- مشکل دیگر طولانی بودن این آدرسهاست که باعث ایجاد یک تراکنش بزرگتر و در نتیجه زمان پردازش طولانیتر میشود.

باتوجهبه تهدیدهای کامپیوتر کوانتومی، کلید عمومی را مستقیماً میتوان از این آدرس به دست آورد. ازآنجاکه تراکنشهای بیتکوین عمومی هستند، هر کسی میتواند کلید عمومی را از هر آدرس p2pk به دست آورد. سپس، از کامپیوتر کوانتومی که در حال اجرای الگوریتم شور (Shor’s algorithm) است میتوان برای استخراج کلید خصوصی از این آدرس استفاده کرد. این امر به مهاجم دارای کامپیوتر کوانتومی امکان میدهد کوینهای آدرس را خرج کند. قبل از اینکه بخواهید ادامه این مطلب را دنبال کنید پیشنهاد میکنم مقاله آدرس بیت کوین چیست؟ را به دقت مطالعه کنید.

2. در نوع دوم تراکنش، آدرس گیرنده از یک هش کلید عمومی تشکیل میشود. ازآنجاکه هش یک تابع رمزنگاری یکطرفه است، کلید عمومی مستقیماً از طریق آدرس آشکار نمیشود. اولین و رایجترین اجرای این مورد «هش پرداخت به کلید عمومی» (p2pkh) است و برای حل دو مسئلهای که در بالا توضیح دادیم طراحی شد.

همانطور که در بالا گفتیم، کلید عمومی را نمیتوان از آدرس بازیابی کرد. کلید عمومی فقط زمانی آشکار میشود که مالک بخواهد تراکنشی را شروع کند. این بدان معناست که تا زمانی که وجوه از یک آدرس p2pkh منتقل نشده باشد، کلید عمومی ناشناخته مانده و کلید خصوصی را نمیتوان با استفاده از کامپیوتر کوانتومی استخراج کرد. هنوز یک «اما» وجود دارد!

اگر وجوه از یک آدرس p2pkh خاص منتقل شوند (مقدار آن مهم نیست) کلید عمومی آشکار خواهد شد. از آن زمان به بعد، این آدرس بهصورت «used» علامتگذاری شده و دیگر نباید برای دریافت کوینهای جدید استفاده شود. در واقع، بسیاری از کیف پولها بهگونهای برنامهریزی شدهاند که تاحدامکان جلوی استفادۀ دوباره را میگیرند. جلوگیری از استفادۀ دوباره از آدرسها بهترین شیوه برای کاربران بیتکوین به نظر میرسد، اما شاید تعجب کنید که بسیاری از افراد به این توصیه گوش نمیدهند.

مطلب مفید: تفاوت بین آدرس کیف پول و کلید عمومی

در صورت وجود تعداد مناسبی کامپیوتر کوانتومی، چند بیتکوین میتوان سرقت کرد؟

تصور کنید که شخصی امروز موفق به ساخت یک کامپیوتر کوانتومی شده و نهایتا، بتواند به کلیدهای خصوصی دسترسی پیدا کند. چند بیتکوین در معرض خطر قرار میگیرد؟

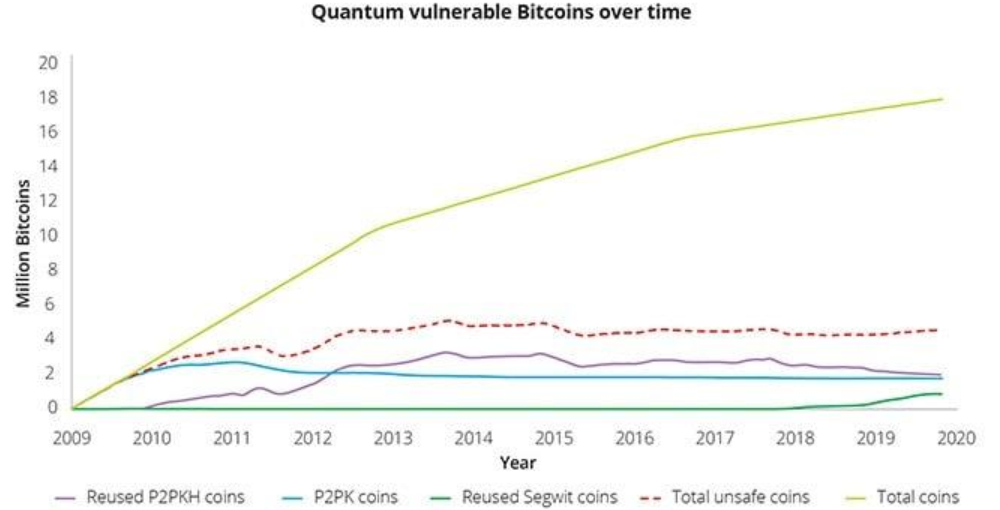

برای پاسخ دادن به این پرسش، کل بلاکچین بیتکوین را تحلیل کردیم تا کوینهای آسیبپذیر در برابر حملۀ ناشی از کامپیوتر کوانتومی را شناسایی کنیم. همانطور که در بخش پیش توضیح دادیم، تمام کوینهای آدرسهای p2pk و آدرسهای p2pkh دوباره استفاده شده در برابر حملۀ کوانتومی آسیبپذیرند.

نتیجۀ این تحلیل را در شکل زیر نشان دادهایم. این شکل پراکندگی بیتکوینها در آدرسهای مختلف را در طول زمان نشان میدهد. همانطور که بهوضوح در نمودار مشخص است، آدرسهای p2pk در پنج سال اول وجود بلاکچین بیتکوین در آن غالب بودند. جالب اینجاست که تعداد کوینهای آدرسهای p2pk عملاً ثابت مانده است (در حدود 2 میلیون بیتکوین). یک فرضیۀ منطقی این است که کوینها از طریق استخراج ایجاد شده و هیچگاه از آدرس اصلی خود جابهجا نشدهاند.

p2pkh از زمان معرفی در سال 2012 بهسرعت فراگیر شد. اکثر کوینهای ایجاد شده تا آن زمان در این نوع آدرس ذخیره میشوند. با نگاهی به نمودار متوجه میشویم که تعداد بیتکوینهای ذخیره شده در p2pkh دوباره استفاده شده، از سال 2010 تا 2014 افزایش مییابد؛ از آن زمان به بعد، بهآهستگی کاهش یافته و به مقدار فعلی 2 میلیون و 500 هزار بیتکوین میرسد.

این امر نشان میدهد که افراد معمولاً بهترین شیوۀ استفاده نکردن از آدرس p2pk و نیز دوباره استفاده نکردن از آدرسهای p2pkh را دنبال میکنند. با وجود این، همچنان بیش از 4 میلیون بیتکوین وجود دارد (در حدود 25 درصد کل بیتکوینها) که به طور بالقوه در برابر حملات کوانتومی آسیبپذیرند. ارزش این مقدار بیتکوین در قیمت فعلی بیش از 40 میلیارد دلار است!

برای کاهش ریسک سرقت بیتکوین توسط مهاجم با کامپیوتر کوانتومی چه میتوان کرد؟

در بخش پیش، توضیح دادیم که آدرسهای p2pk و p2pkh دوباره استفاده شده در برابر حملات کوانتومی آسیبپذیرند. درهرحال، آدرسهای p2pkh که هرگز برای خرج کردن بیتکوین به کار نرفتهاند، ایمن هستند چون کلیدهای عمومیشان هنوز عمومی نیستند. این بدان معناست :

مموضوع این است که بسیاری از مالکان بیتکوینهای آسیبپذیر کلیدهای خصوصیشان را گم کردهاند. این کوینها را نمیتوان انتقال داد و منتظر میمانند تا اولین شخصی که بتواند کامپیوتر کوانتومی با اندازۀ مناسب بسازد، آنها را بگیرد. یکی از راههای برطرف کردن این مشکل، رسیدن به اجماع در میان اجتماع بیتکوین و اتمام حجت با افراد است که کوینهای خود را به آدرسی امن منتقل کنند.

پس از طی یک دورۀ از پیش تعریف شده، کوینهای آدرسهای ناامن، ناپایدار میشوند (از نظر فنی این بدان معناست که ماینر تراکنشهای مربوط به این آدرسها را نادیده میگیرد). چنین مرحلۀ سختگیرانهای، جدای از پیچیدگی دستیابی به اجماع در مورد این مسئلۀ حساس باید پیش از اجرا بهخوبی بررسی شود.

آیا بلاکچین بیتکوین به طور ذاتی در برابر حملات کنونی و آتی کوانتومی تابآور است؟

یک لحظه فرض کنیم که تمام مالکان بیتکوینهای آسیبپذیر وجوهشان را به آدرسهای امن منتقل کنند (هر کس که کلید خصوصیاش را از دست داده باشد «بهطوری جادویی» آن را مییابد). آیا این بدان معناست که بلاکچین بیتکوین دیگر در برابر حملات کوانتومی آسیبپذیر نیست؟ پاسخ دادن به این پرسش کار چندان سادهای نیست. پیشنیاز «ایمن بودن در برابر کوانتوم» آن است که کلید عمومی مربوط به این آدرس عمومی نباشد. اما همانطور که در بالا توضیح دادیم، لحظهای که میخواهید کوین خود را از چنان آدرس «امنی» منتقل کنید، کلید عمومی را نیز آشکار میکنید که همین امر آن را آسیبپذیر میکند.

از همان لحظه تا زمان «استخراج» تراکنش، مهاجمی که کامپیوتر کوانتومی داشته باشد، فرصتی برای سرقت کوینهایتان پیدا خواهد کرد. مهاجمان در چنین حملهای ابتدا کلید خصوصیتان را از کلید عمومی استخراج کرده و سپس یک تراکنش رقابتی (competing transaction) را در آدرس خود راهاندازی خواهند کرد. آنها میکوشند با دادن کارمزد استخراج بیشتر، اولویت را در تراکنش اصلی به دست آورند.

در برآوردهایِ علمیِ فعلی پیشبینی شده است که کامپیوتر کوانتومی ظرف حدود 8 ساعت یک کلید RSA را خواهد شکست؛ در برخی محاسبات خاص هم پیشبینی شده است که امضای بیتکوین را میتوان ظرف حدود 30 دقیقه هک کرد. این بدان معناست که بیتکوین در اصل باید در برابر حملات کوانتومی تابآور باشد (تا زمانی که از آدرسها دوباره استفاده نکنید). درهرحال، ازآنجاکه حوزۀ کامپیوترهای کوانتومی هنوز در مراحل اولیه است، معلوم نیست که در آینده این کامپیوترها چقدر سریع خواهند بود. اگر یک کامپیوتر کوانتومی برای استخراج کلید خصوصی از کلید عمومی مربوط، به مرز 10 دقیقه نزدیک شود، بلاکچین بیتکوین ذاتاً شکسته خواهد شد.

نکات پایانی

کامپیوترهای کوانتومی چالشی جدی را برای امنیت بلاکچین بیتکوین ایجاد میکنند. در حال حاضر، حدود 25 درصد بیتکوینهای موجود در برابر حملۀ کوانتومی آسیبپذیرند. اگر بیتکوینهایی در یک آدرس آسیبپذیر داشته و معتقدید که پیشرفت در محاسبۀ کوانتومی از آنچه عموماً مشخص شده بیشتر است، شاید لازم باشد کوینهای خود را به یک آدرس p2pkh جدید منتقل کنید (یادتان نرود که از کلید خصوصی خود بکآپ امنی بگیرید).

درصورتیکه بیتکوینهایتان در آدرس جدید p2pkh امن باشند، اگر بسیاری از افراد اقدامات حفاظتی مشابه را انجام ندهند (یا نتوانند انجام دهند) همچنان در معرض خطر خواهید بود. در وضعیتی که بیتکوینهای زیادی سرقت شده باشند، به احتمال فراوان قیمتها بهشدت کاهش یافته و اعتماد به این فناوری از بین خواهد رفت.

حتی اگر همۀ افراد این اقدامات حفاظتی را اجرا کنند، درنهایت کامپیوترهای کوانتومی ممکن است آنقدر سریع شوند که فرایند تراکنش بیتکوین را تضعیف کنند. در این مورد، امنیت بلاکچین بیتکوین اساساً خدشهدار خواهد شد. تنها راهحل برای این مورد انتقال به نوع جدیدی از رمزنگاری به نام «رمزنگاری پس از کوانتوم» است که به نظر میرسد در برابر حملات کوانتومی ذاتاً تابآور باشد. این نوع الگوریتمها چالشهای دیگری برای کاربردپذیری بلاکچینها دارند و رمزنگارهای سرتاسر دنیا در حال بررسی آنها هستند. ما پیشبینی میکنیم که پژوهشهای آینده در زمینۀ رمزنگاری پس از کوانتوم در نهایت تغییرات لازم را برای ایجاد اپلیکیشنهای بلاکچین قوی و مقاوم در برابر آینده ایجاد خواهد کرد.