به تازگی یک نسخه جدید از بدافزار شارک بات (SharkBot) که برنامه های ارز دیجیتال و بانکداری را هدف خود قرار میداد دوباره در اپ استور گوگل قرار گرفته است. نسخه ابتدایی این بدافزار در ماه اکتبر 2021 شناسایی شد و با درخواست نصب یک نسخه جعلی از به روزرسانی آنتی ویروس راه خود را به دستگاه ها و سپس حساب های بانکی و رمز ارزی قربانیان باز میکرد.

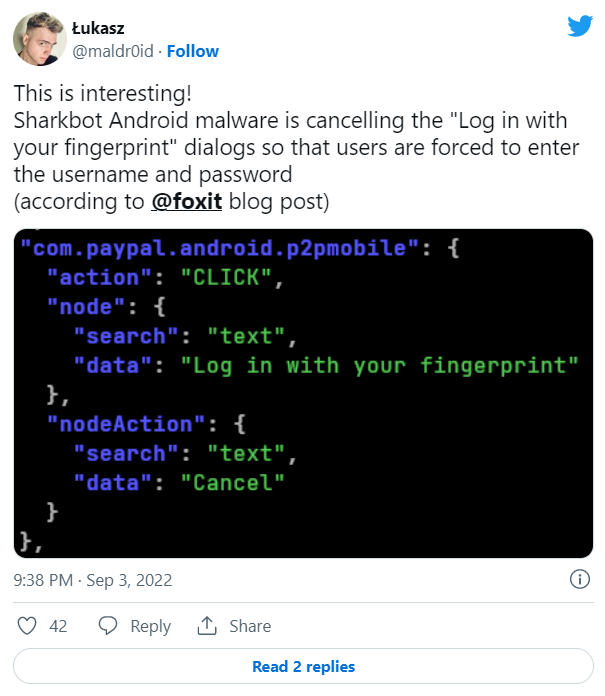

نسخه جدید این بدافزار اما، اکنون قابلیت آن را دارد که کوکی ها را از حساب های کاربری دزدیده و الزامات اثرانگشت و تایید هویت را نیز دور بزند. اولین هشدار درباره نسخه جدید این بدافزار را آلبرتو سگورا (Alberto Segura)، تحلیلگر امنیتی در صفحه توییتری خود و در روز 2 سپتامبر به اشتراک گذاشت.

بر اساس صحبت های سگورا، نسخه جدید این بدافزار در تاریخ 22 اوت پیدا شد که میتواند حملات پوششی اجرا کند، از طریق ثبت کلیدها داده ها را به سرقت ببرد، از ارسال پیام های کوتاه جلوگیری کند و یا به هکرها اجازه دسترسی کامل از راه دور را بدهد. نسخه تازه مخرب در دو برنامه Mister Phone Cleaner و Kylhavy Mobile Security یافت شده که تاکنون این دو برنامه روی هم 60 هزار بار دانلود شدهاند.

این دو برنامه موفق شدند به راحتی در اپ استور گوگل قرار بگیرند چرا که بازبینی خودکار این برنامه هیچ کد مخرب و بدافزاری را در آنها شناسایی نکرد. با این حال باید گفت که پس از مشخص شدن این موضوع و بدافزار بودن آنها، اپ استور این دو برنامه را حذف کرده است.

برخی از کارشناسان معتقدند شاید افرادی که این برنامه ها را نصب کرده بودند همچنان در معرض ریسک قرار داشته باشند و باید این بدافزار را به صورت دستی حذف کنند. یک بررسی عمیق امنیتی توسط شرکت کلیفی (Cleafy) نشان میدهد که حدود 22 هدف توسط شارک بات شناسایی شده که پنج عدد از آنها شامل صرافی های رمز ارزی و بانک های بین المللی در آمریکا، انگلستان و ایتالیا بوده است.

مطلب مفید: حمله دیداس (DDoS) چیست؟

در رابطه با نحوه حملات این بدافزار نیز، نسخه قبلی شارک بات به اجازه دسترسی دستگاه وابسته بود تا بتواند به صورت خودکار عملیات نصب و اجرایی شدن را در دستگاه پیاده سازی کند. اما نسخه جدید شارک بات کمی متفاوت تر عمل کرده و از قربانی میخواهد که بدافزار را در قالب یک به روزرسانی یا برنامه جعلی برای آنتی ویروس نصب کند تا دستگاه وی امنیت خود را حفظ کند.

پس از نصب، اگر قربانی به حساب بانکی یا ارز دیجیتال خود وارد شود، شارک بات میتواند کوکی های لازم را به سرقت برده و با دور زدن اثرانگشت یا تایید هویت کاربر، دسترسی حساب ها را در دست بگیرد.

گفتنی است که نسخه ابتدایی شارک بات توسط شرکت کلیفی و در اکتبر 2021 یافت شد. بنابر تحلیل های این شرکت از بدافزار مذکور، هدف اصلی شارک بات انتقال پول از دستگاه های آلوده شده و از طریق تکنیک سیستم های انتقال خودکار و با دور زدن مکانیسم های تایید هویت دوعاملی است.

برای اطلاع از آخرین اخبار ارز دیجیتال با فکت کوینز همراه باشید.